Home Security

Assistant

Une intégration personnalisée pour Home Assistant qui offre une surveillance de la sécurité réseau en temps réel pour votre maison.

Elle combine l'analyse passive du trafic NetFlow/IPFIX avec le scan actif du réseau, le renseignement sur les menaces IP externes,

les vérifications de listes noires DNS et la détection de vulnérabilités — le tout présenté dans un tableau de bord multi-vues dédié dans la barre latérale.

Voir sur GitHub

Découvrir les fonctionnalités

Analyse des flux réseau

Surveillez passivement tout votre trafic réseau sans installer d'agents sur aucun appareil.

Home Security Assistant écoute les datagrammes NetFlow v5, v9 et IPFIX sur un port UDP configurable et classifie

le trafic interne vs. externe en utilisant vos plages CIDR configurées.

- Suivi par appareil des flux, volumes d'octets et historique des connexions

- Détection de schémas suspects : trafic sortant vers des ports couramment abusés, scan de ports, volume de sortie inhabituel

- Compatible avec tout exportateur NetFlow/IPFIX standard — aucun matériel propriétaire nécessaire

Scanner réseau actif

Allez au-delà de la surveillance passive avec le ping + scan de ports optionnel de tous les hôtes internes observés.

Le scanner s'exécute à intervalle configurable et découvre les services même lorsque les hôtes bloquent le ping.

- Ports de scan configurables — spécifiez des ports individuels, des plages ou les deux (ex.

22,80,443,8000-9000). 47 ports bien connus par défaut

- Empreinte HTTP — détection légère de technologies de type WhatWeb identifiant les CMS

(WordPress, Joomla, Drupal), serveurs web (Tomcat, IIS, Caddy), applications (Grafana, GitLab, Nextcloud, Pi-hole, Synology DSM, UniFi)

et environnements d'exécution (PHP, Node.js, ASP.NET)

- Rapporte l'état en ligne, la latence ping, les ports ouverts, l'empreinte OS et les technologies détectées par hôte

Renseignement sur les IP externes

Chaque IP externe qui communique avec votre réseau est automatiquement enrichie avec du renseignement sur les menaces

provenant de multiples sources, vous offrant une visibilité inégalée sur qui se connecte à votre maison.

- Enrichissement via ipwho.is, VirusTotal et AbuseIPDB (tous optionnels, clés API configurables)

- Enrichissement en arrière-plan — les appels aux fournisseurs s'exécutent en file d'attente, tandis que les consultations à la demande renvoient le cache instantanément

- Résolution DNS inverse pour les IP externes

- Vérification des IP et noms d'hôtes externes contre des listes noires de renseignement sur les menaces (flux abuse.ch par défaut, entièrement personnalisable)

- Rétention par sévérité — IP propres : 24 h, suspectes : 48 h, malveillantes : 168 h (7 jours)

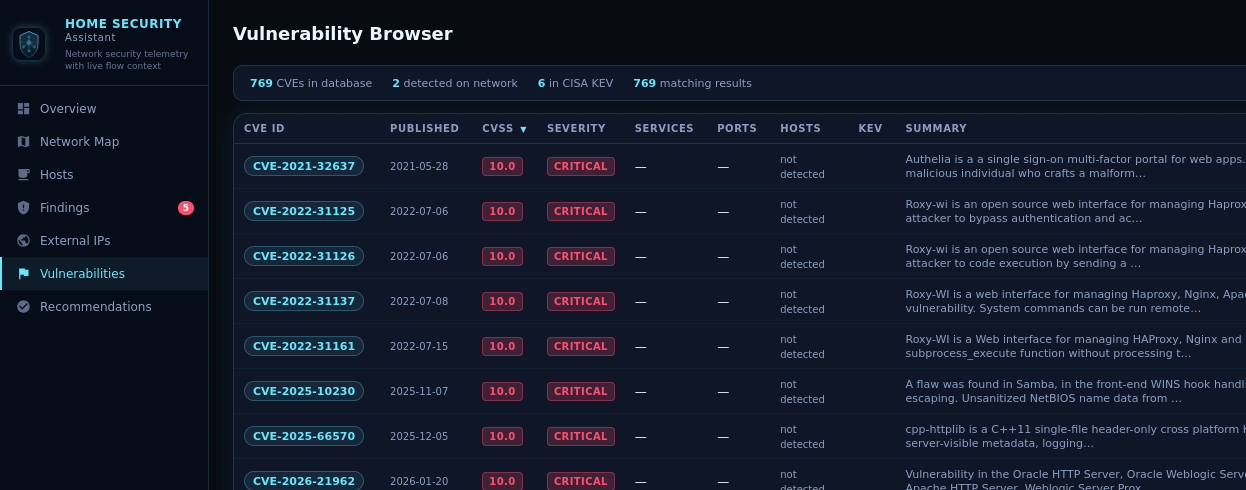

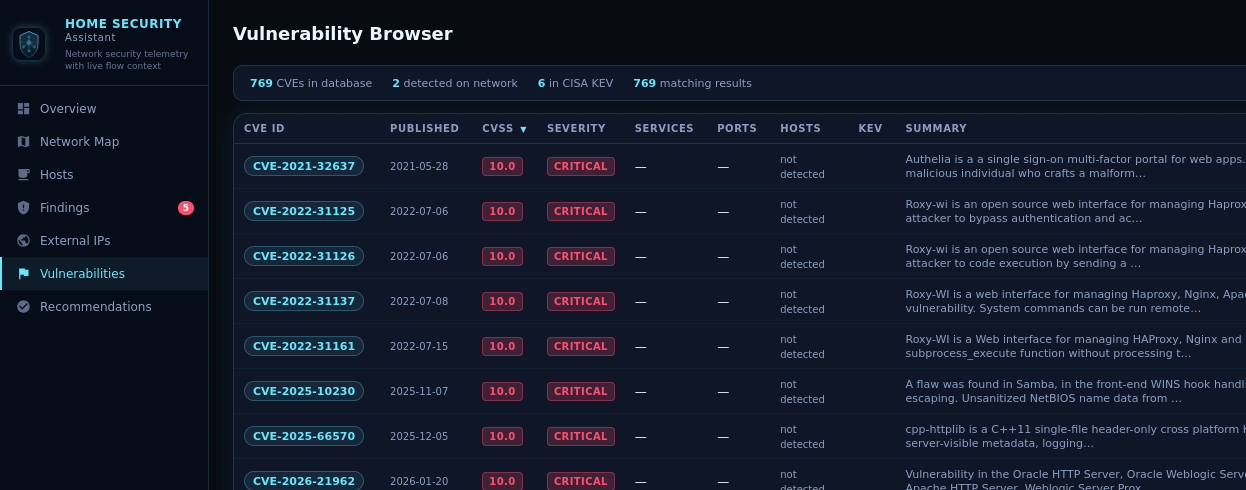

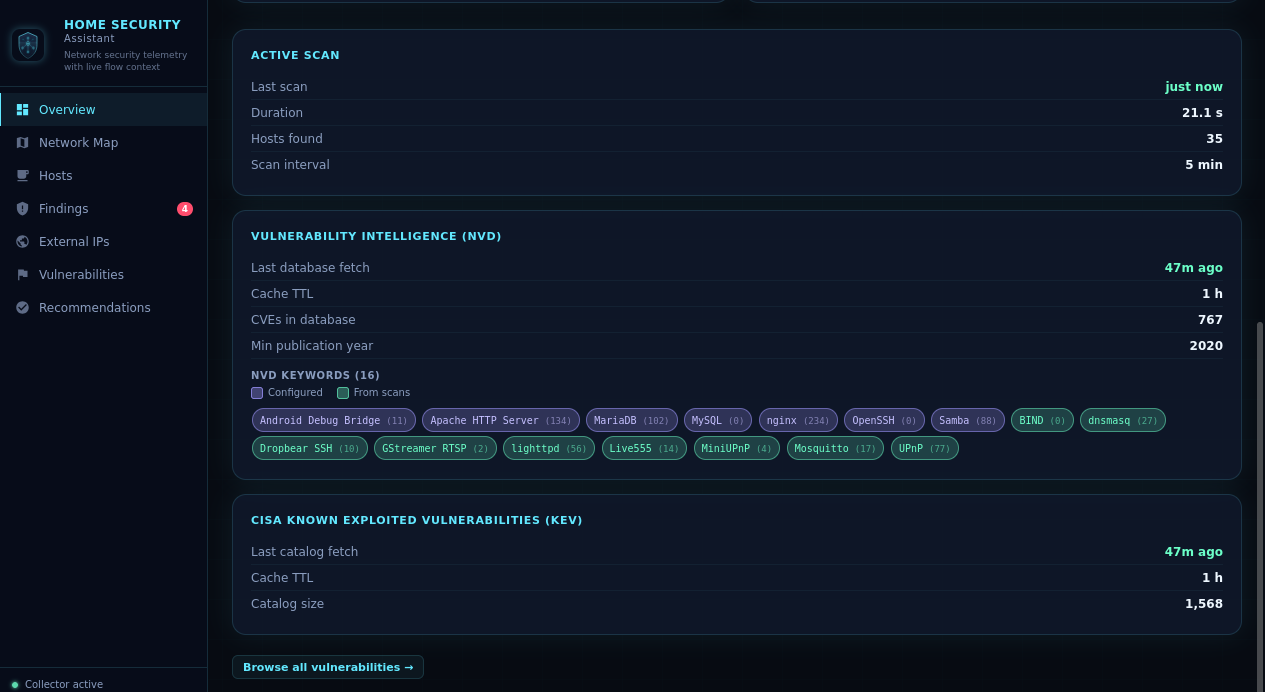

Détection de vulnérabilités

Découvrez proactivement les vulnérabilités connues sur votre réseau avant les attaquants.

Home Security Assistant interroge la base de données nationale des vulnérabilités du NIST (NVD) et croise les résultats

avec le catalogue CISA des vulnérabilités exploitées connues.

- Enrichissement NVD — filtrage précis CPE vendeur/produit pour plus de 20 mappages de services : SSH (OpenSSH, Dropbear), HTTP (Apache, nginx),

MySQL/MariaDB, FTP, SMTP, Redis, MongoDB, PostgreSQL, Samba, MQTT, et plus

- Préchargement adapté aux services — interroge NVD uniquement pour les services effectivement détectés sur votre réseau

- Validation des technologies HTTP — les CVE pour les applications web ne sont signalées que si la technologie a été confirmée via l'empreinte HTTP,

éliminant les faux positifs

- Indicateurs CISA KEV — met en évidence les CVE faisant l'objet d'une exploitation active

- Correspondance de plage de versions — vérifie si votre version détectée exacte se situe dans une plage vulnérable

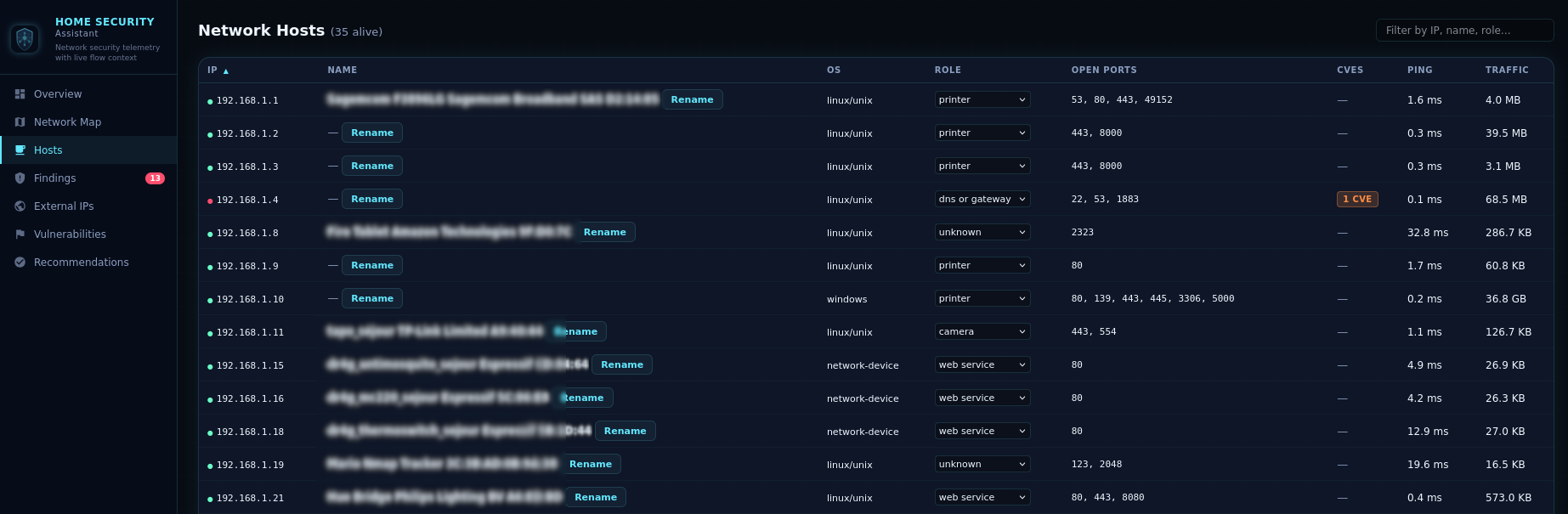

Empreinte & enrichissement des appareils

Chaque appareil de votre réseau est automatiquement identifié et catégorisé, vous offrant un inventaire complet

de votre maison connectée.

- Infère les rôles des appareils : passerelle, caméra, IoT, inconnu, etc.

- Rôles modifiables — corrigez tout rôle auto-détecté via un menu déroulant ; les modifications persistent après redémarrage

- Enrichit l'identité des appareils depuis les entités Home Assistant

device_tracker (IP, nom, hostname, MAC)

- Signale les appareils avec des vulnérabilités CVE connues hautes/critiques comme « à risque »

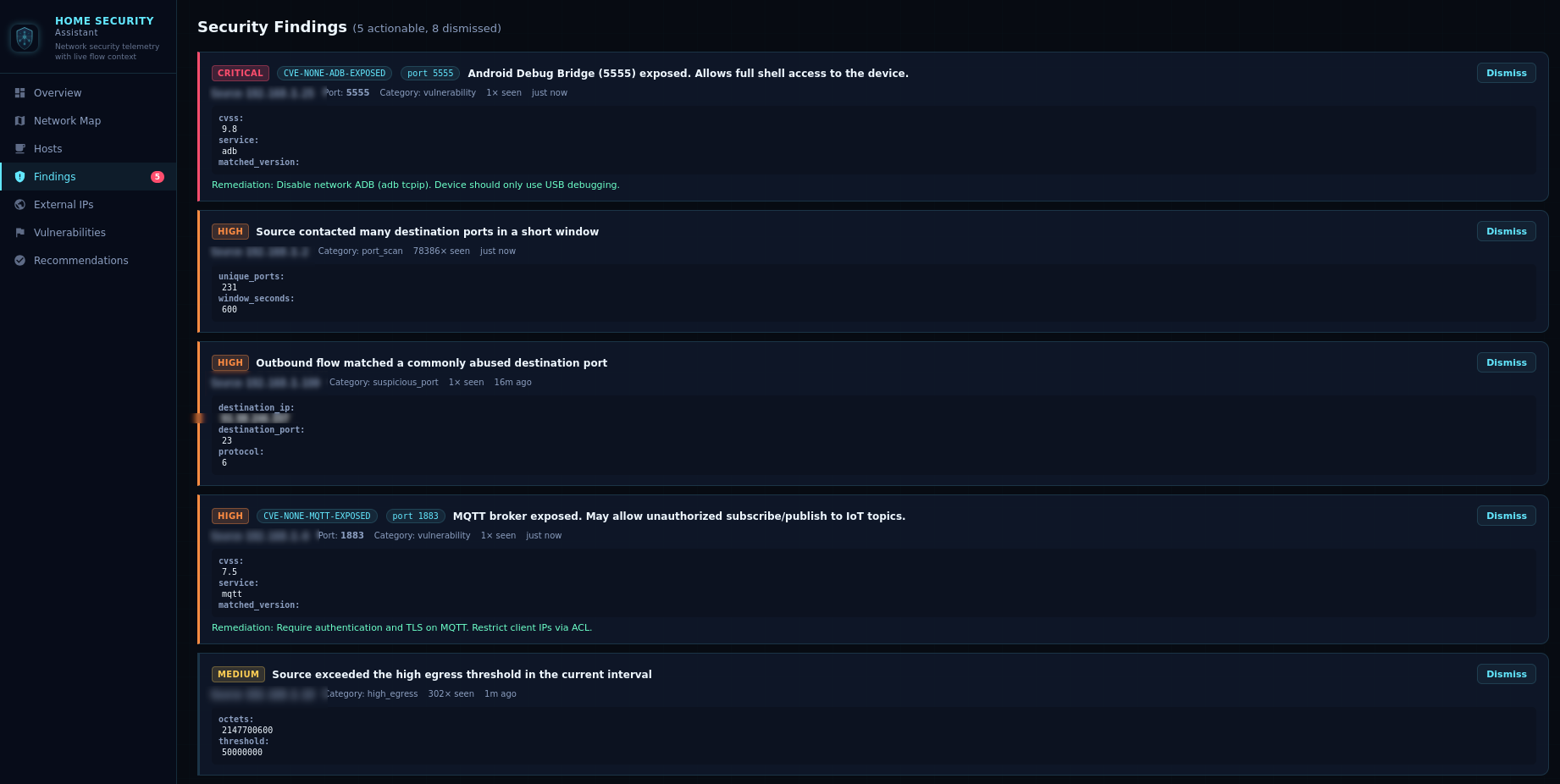

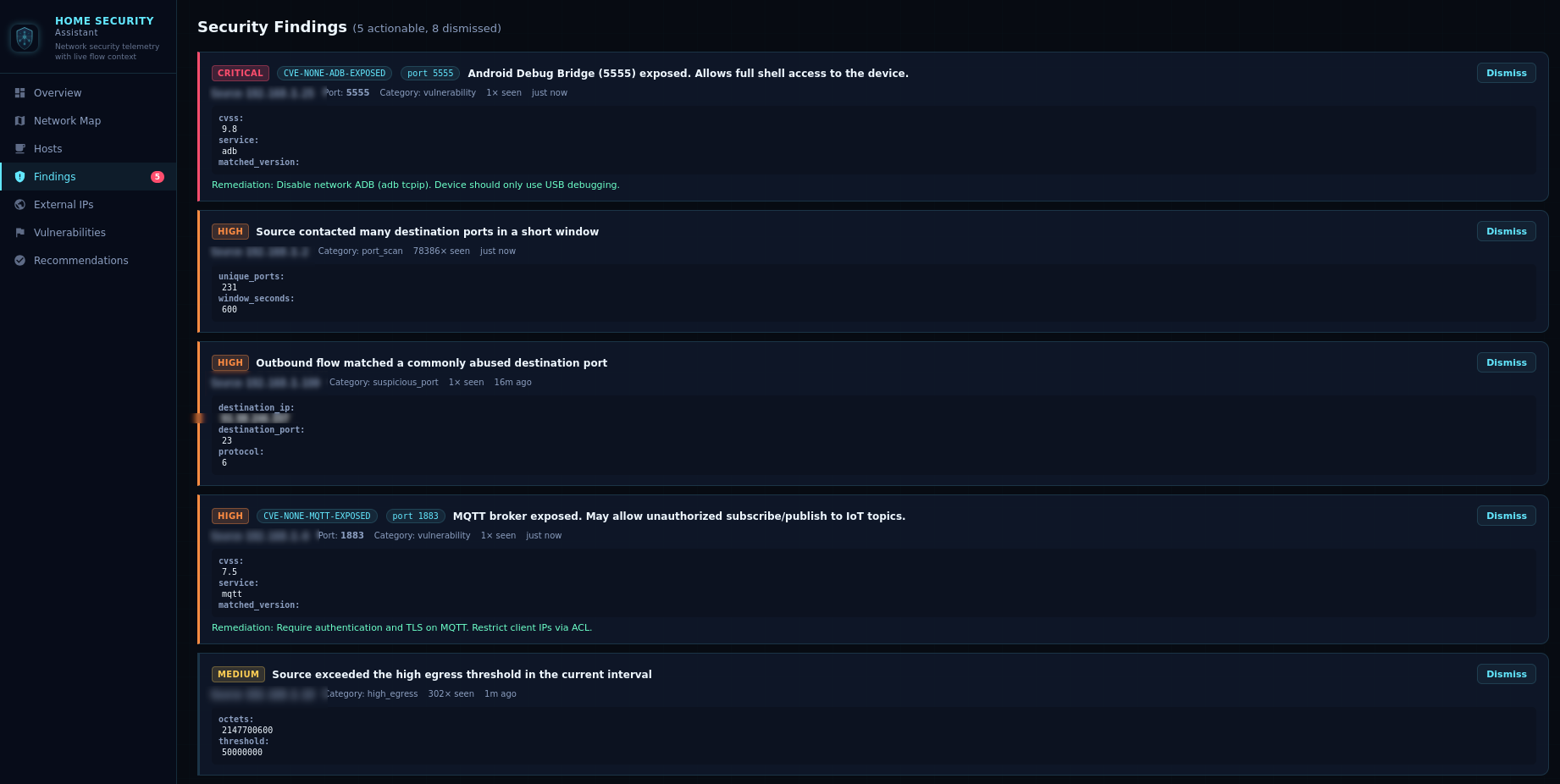

Constats de sécurité

Plus besoin de fouiller dans les journaux bruts. Obtenez des constats clairs et priorisés avec des niveaux de sévérité,

des IP sources, des catégories et des compteurs d'occurrences.

- Catégories : ports suspects, scan de ports, sortie élevée, vulnérabilités

- Constats rejetables — supprimez les problèmes résolus depuis l'interface

- Recommandations de durcissement dérivées du comportement observé et des lacunes de télémétrie

Proxy DNS

La protection DNS intégrée permet à Home Security Assistant d'inspecter le trafic DNS et de bloquer les domaines malveillants en temps réel.

- Intercepte les requêtes DNS sur un port local configurable et transfère les requêtes autorisées vers le résolveur amont

- Vérifie les domaines interrogés contre les flux de threat-intel chargés et bloque les requêtes connues comme malveillantes

- Blocage par catégorie — restriction possible de catégories comme

malware, phishing et ads

- Overrides DNS — définissez des règles statiques

domaine=ip pour split-DNS local et mappages fixes

- Maintient un journal DNS roulant et déclenche un événement Home Assistant

homesec_malicious_dns pour les requêtes bloquées

Tableau de bord latéral

Une application mono-page multi-vues dédiée, enregistrée directement dans la barre latérale de Home Assistant.

Rafraîchissement automatique toutes les 30 secondes avec mises à jour en direct.

| Vue |

Description |

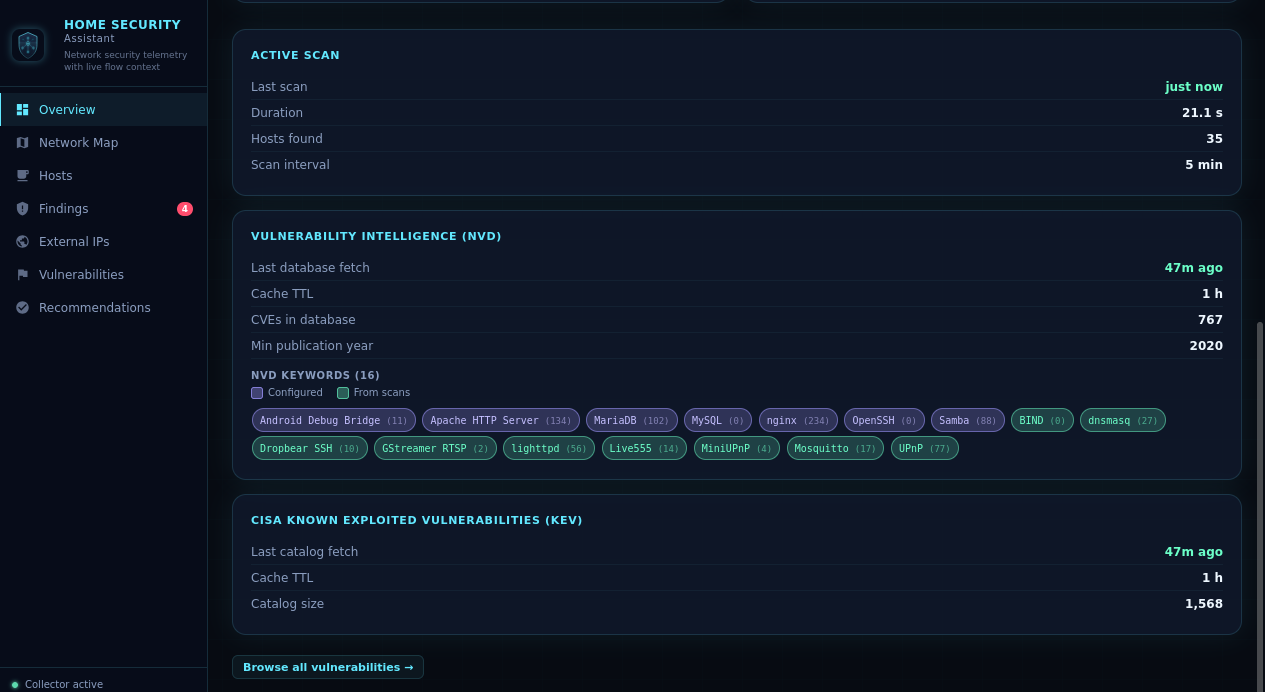

| Vue d'ensemble |

Statistiques résumées, carte de scan actif, santé du collecteur NetFlow, alertes récentes, statut du proxy DNS et puces de mots-clés NVD colorées par source |

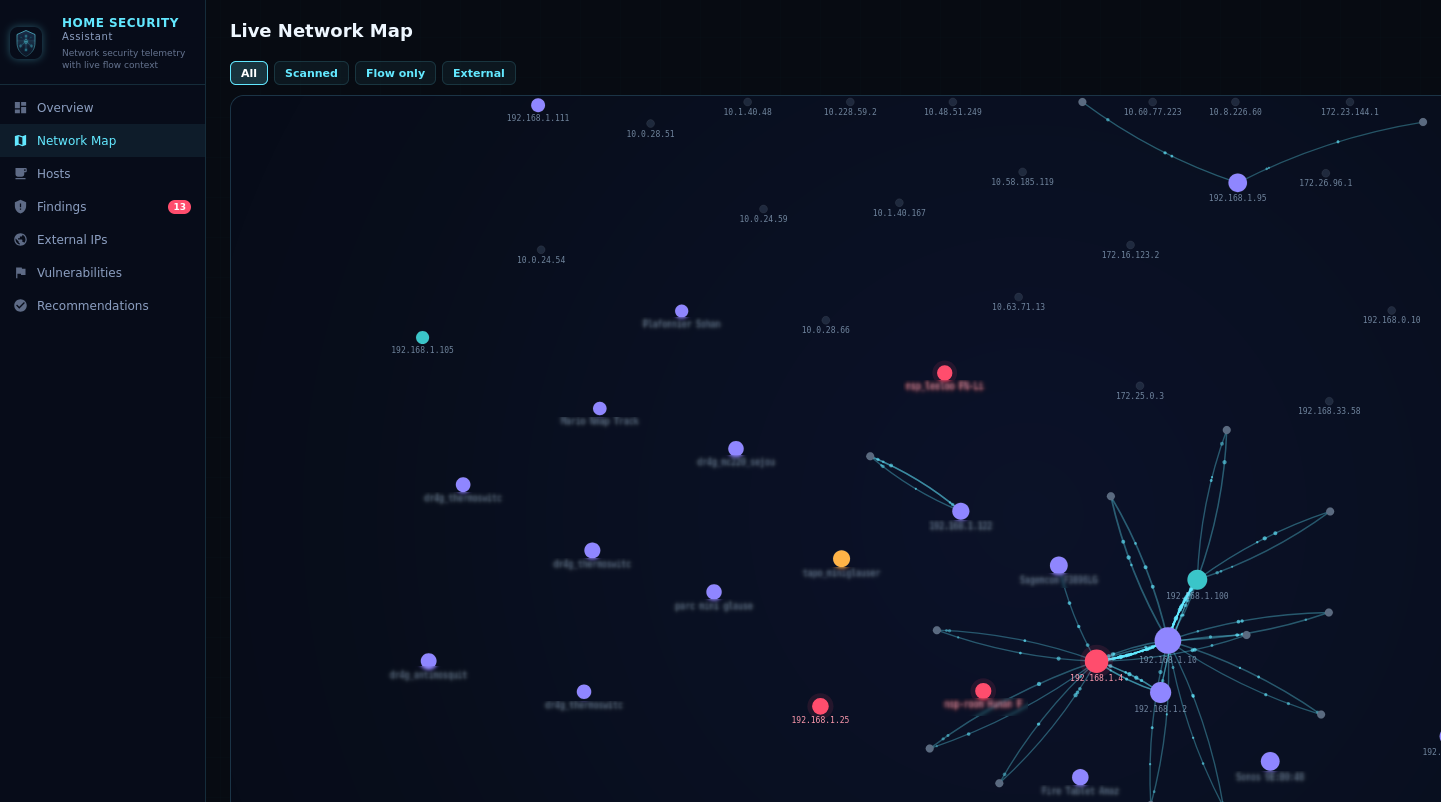

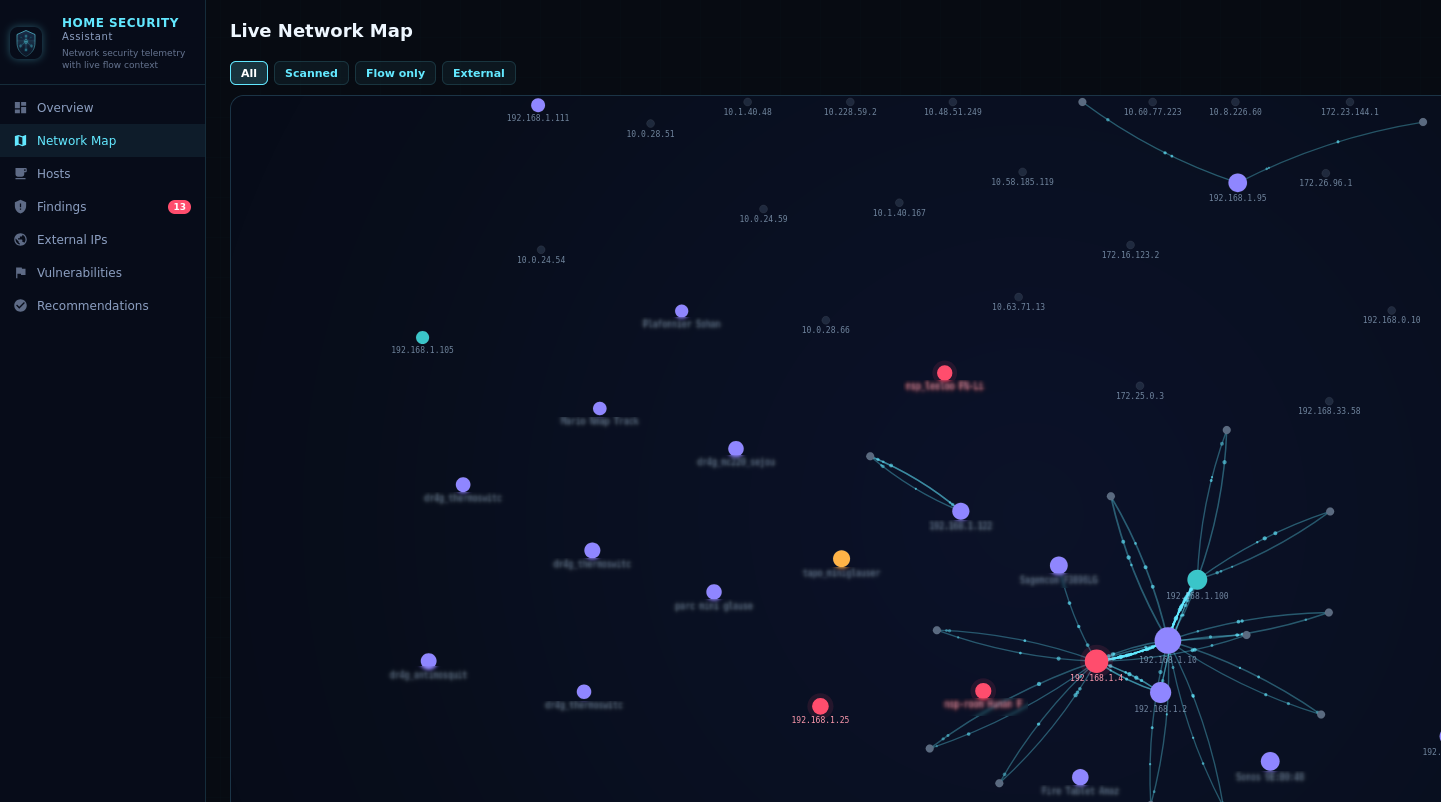

| Carte réseau |

Graphe à forces en direct avec zoom/panoramique montrant les hôtes scannés, les hôtes avec flux actifs, les appareils à risque, les passerelles et les principaux pairs externes |

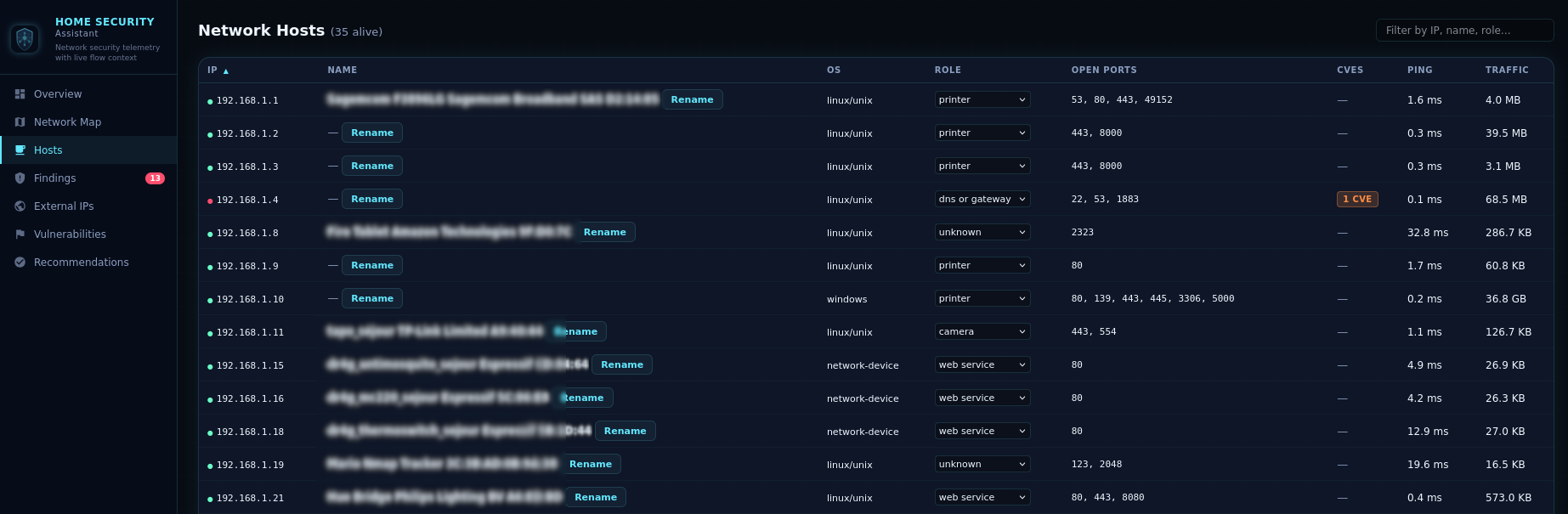

| Hôtes |

Inventaire d'appareils recherchable avec rôles inférés, résultats de scan et noms enrichis par le tracker |

| Constats |

Constats de sécurité exploitables avec boutons de rejet, détails CVE et conseils de remédiation |

| IP externes |

Tableau d'IP externes enrichi avec évaluations de menaces, résultats VirusTotal, scores AbuseIPDB et recherche à la demande |

| Vulnérabilités |

Navigateur CVE triable avec scores CVSS, sévérité, indicateurs CISA KEV, indicateurs de détection réseau et fenêtre de détail avec description complète et critères CPE |

| Statistiques |

Top IP externes et pays contactés, plus budget d'enrichissement, détection de plan fournisseur et visibilité des erreurs API |

| Requêtes DNS |

Journal DNS paginé avec filtres domaine/client, verdict/catégorie, mode malveillant uniquement et graphique par catégorie bloquée |

| Recommandations |

Suggestions de durcissement priorisées basées sur l'état actuel de votre réseau |

Capteurs & services

Capteurs

| Capteur |

Description |

| Appareils actifs |

Nombre d'appareils internes observés |

| Appareils scannés |

Nombre d'appareils avec résultats de scan actif |

| Total des flux |

Total des enregistrements NetFlow/IPFIX ingérés |

| Constats ouverts |

Nombre de constats exploitables (haute/critique) |

| Nombre de vulnérabilités |

Nombre de vulnérabilités CVE détectées |

| Sources suspectes |

Appareils accédant à des ports couramment abusés |

| Sources à sortie élevée |

Appareils dépassant le seuil de données sortantes |

| Mots-clés NVD |

Nombre de mots-clés de recherche NVD en cache avec compteur CVE par mot-clé et classification de source |

Services

| Service |

Description |

homesec.trigger_scan |

Lancer immédiatement un scan réseau complet sans attendre le prochain intervalle planifié |

homesec.nvd_refresh |

Vider le cache NVD local et récupérer des données de vulnérabilités fraîches depuis NVD |

homesec.blacklist_refresh |

Vider les entrées threat-intel chargées et retélécharger immédiatement les URLs de blocklists configurées |

Installation rapide

Démarrer avec Home Security Assistant ne prend que quelques minutes.

Installation via HACS (recommandée)

- Dans Home Assistant, ouvrez HACS → Intégrations → Dépôts personnalisés.

- Ajoutez

https://github.com/domo-monster/HomeSecurityAssistant comme dépôt d'intégration personnalisé.

- Recherchez Home Security Assistant dans HACS puis cliquez sur Install.

- Redémarrez Home Assistant.

- Allez dans Paramètres → Appareils & Services → Ajouter une intégration et recherchez « Home Security Assistant ».

- Configurez l'adresse d'écoute, le port UDP, les CIDR internes, les paramètres du scanner et les clés API optionnelles.

- Dirigez votre routeur ou exportateur de flux vers l'hôte Home Assistant et le port configuré.

Installation manuelle

- Copiez le répertoire

custom_components/homesec dans votre dossier custom_components/ de Home Assistant.

- Redémarrez Home Assistant puis ajoutez l'intégration depuis Paramètres → Appareils & Services.

- Configurez l'adresse d'écoute, le port UDP, les CIDR internes, les paramètres du scanner et les clés API optionnelles.

- Dirigez votre routeur ou exportateur de flux vers l'hôte Home Assistant et le port configuré.

L'enrichissement par le tracker est automatique — si vous avez des intégrations de routeur ou de présence qui créent

des entités device_tracker, Home Security Assistant utilisera ces noms, hostnames et adresses MAC.

Exportateurs recommandés

- OpenWrt avec

softflowd

- OPNsense / pfSense export NetFlow ou IPFIX

- Export de flux passerelle UniFi

- MikroTik Traffic Flow

Options de configuration

Toutes les options peuvent être modifiées après l'installation via Configurer sur la carte de l'intégration. Les modifications déclenchent un rechargement automatique.

Paramètres principaux

| Option |

Défaut |

Description |

| Adresse d'écoute |

0.0.0.0 |

Adresse d'écoute UDP |

| Port d'écoute |

2055 |

Port d'écoute UDP |

| Réseaux internes |

192.168.0.0/16, 10.0.0.0/8, 172.16.0.0/12, fd00::/8, fe80::/10 |

CIDR séparés par des virgules |

| Activer le panneau latéral |

true |

Enregistrer le panneau Web UI |

Scanner actif

| Option |

Défaut |

Description |

| Activer le scanner actif |

true |

Ping + scan de ports des hôtes internes |

| Intervalle de scan |

3000 s |

Secondes entre les scans actifs |

| Exceptions de scan |

vide |

IP séparées par des virgules à ignorer lors du scan |

| Ports de scan |

47 ports par défaut |

Ports ou plages séparés par des virgules à sonder |

Renseignement sur les menaces & enrichissement

| Option |

Défaut |

Description |

| Rétention IP externes (propres) |

5 h |

Durée de conservation des IP externes propres (0 = indéfiniment) |

| Rétention IP suspectes |

48 h |

Durée de conservation des IP externes classées suspectes |

| Rétention IP malveillantes |

168 h |

Durée de conservation des IP externes classées malveillantes |

| Activer le DNS inverse |

true |

Résoudre les noms d'hôtes des IP externes |

| URL des listes noires |

Flux abuse.ch |

URL de flux de renseignement sur les menaces séparées par des virgules |

| Clé API VirusTotal |

vide |

Optionnel, active les recherches VT |

| Clé API AbuseIPDB |

vide |

Optionnel, active les scores d'abus |

| TTL du cache d'enrichissement |

1440 min |

Minutes avant de réinterroger les fournisseurs |

| Seuil AbuseIPDB avant requête VirusTotal |

30 |

VirusTotal est interrogé uniquement si le score AbuseIPDB atteint ce seuil |

| Budget quotidien VirusTotal |

500 |

Nombre maximal de requêtes VirusTotal par jour |

| Budget quotidien AbuseIPDB |

1000 |

Nombre maximal de requêtes AbuseIPDB par jour |

Base de vulnérabilités (NVD)

| Option |

Défaut |

Description |

| TTL du cache NVD |

12 h |

Heures avant de récupérer à nouveau les données CVE |

| Année CVE minimum NVD |

2020 |

Année CVE la plus ancienne à inclure (0 = toutes les années) |

| Mots-clés de recherche NVD |

16 par défaut |

Noms de produits à rechercher dans NVD (ex. OpenSSH, nginx, WordPress) |

Proxy DNS

| Option |

Défaut |

Description |

| Activer le proxy DNS |

false |

Lancer un proxy DNS local qui filtre les requêtes avec des blocklists threat-intel |

| Port du proxy DNS |

53 |

Port UDP d'écoute du proxy DNS |

| DNS amont du proxy |

1.1.1.1 |

Résolveur amont pour les requêtes non bloquées |

| Sources de contrôle DNS proxy |

vide |

Limiter le blocage à des sources de flux spécifiques (vide = toutes) |

| Catégories DNS bloquées |

vide |

Catégories de flux à bloquer (ex. malware, phishing, ads) |

| Overrides DNS |

vide |

Règles statiques domaine=ip (une par ligne ou séparées par des virgules) |

| Rétention du journal DNS |

24 h |

Heures de conservation des entrées de journal DNS (0 = tout conserver) |