Home Security

Assistant

Eine benutzerdefinierte Home Assistant-Integration, die Echtzeit-Netzwerksicherheitsüberwachung für Ihr Zuhause bietet.

Sie kombiniert passive NetFlow/IPFIX-Verkehrsanalyse mit aktivem Netzwerk-Scanning, externer IP-Bedrohungsintelligenz,

DNS-Blacklist-Prüfungen und Schwachstellenerkennung — alles präsentiert in einem dedizierten Multi-View-Sidebar-Dashboard.

Auf GitHub ansehen

Funktionen entdecken

Netzwerkfluss-Analyse

Überwachen Sie Ihren gesamten Netzwerkverkehr passiv, ohne Agenten auf Geräten zu installieren.

Home Security Assistant empfängt NetFlow v5, v9 und IPFIX-Datagramme auf einem konfigurierbaren UDP-Port und klassifiziert

internen vs. externen Verkehr anhand Ihrer konfigurierten CIDR-Bereiche.

- Verfolgt pro Gerät Flusszahlen, Byte-Volumen und Verbindungshistorie

- Erkennt verdächtige Muster: ausgehender Verkehr zu häufig missbrauchten Ports, Port-Scanning, ungewöhnliches Ausgangsvolumen

- Funktioniert mit jedem Standard-NetFlow/IPFIX-Exporter — keine proprietäre Hardware erforderlich

Aktiver Netzwerk-Scanner

Gehen Sie über passive Überwachung hinaus mit optionalem Ping + Port-Scanning aller beobachteten internen Hosts.

Der Scanner läuft in konfigurierbaren Intervallen und entdeckt Dienste auch wenn Hosts Ping blockieren.

- Konfigurierbare Scan-Ports — einzelne Ports, Bereiche oder beides angeben (z.B.

22,80,443,8000-9000). Standardmäßig 47 bekannte Ports

- HTTP-Fingerprinting — leichtgewichtige WhatWeb-ähnliche Technologieerkennung identifiziert CMS-Plattformen

(WordPress, Joomla, Drupal), Webserver (Tomcat, IIS, Caddy), Anwendungen (Grafana, GitLab, Nextcloud, Pi-hole, Synology DSM, UniFi)

und Laufzeitumgebungen (PHP, Node.js, ASP.NET)

- Berichtet Online-Status, Ping-Latenz, offene Ports, OS-Fingerabdruck und erkannte Technologien pro Host

Externe IP-Intelligenz

Jede externe IP, die mit Ihrem Netzwerk kommuniziert, wird automatisch mit Bedrohungsintelligenz

aus mehreren Quellen angereichert und bietet Ihnen beispiellose Sichtbarkeit darüber, wer sich mit Ihrem Zuhause verbindet.

- Anreicherung über ipwho.is, VirusTotal und AbuseIPDB (alle optional, API-Schlüssel konfigurierbar)

- Nur Hintergrund-Anreicherung — Provider-Aufrufe laufen in einer Worker-Queue, On-Demand-Abfragen liefern zwischengespeicherte Ergebnisse sofort

- Reverse-DNS-Auflösung für externe IPs

- Prüft externe IPs und Hostnamen gegen Bedrohungsintelligenz-Blacklists (abuse.ch-Feeds standardmäßig, vollständig anpassbar)

- Schweregradbasierte Aufbewahrung — unauffällig: 24 h, verdächtig: 48 h, bösartig: 168 h (7 Tage)

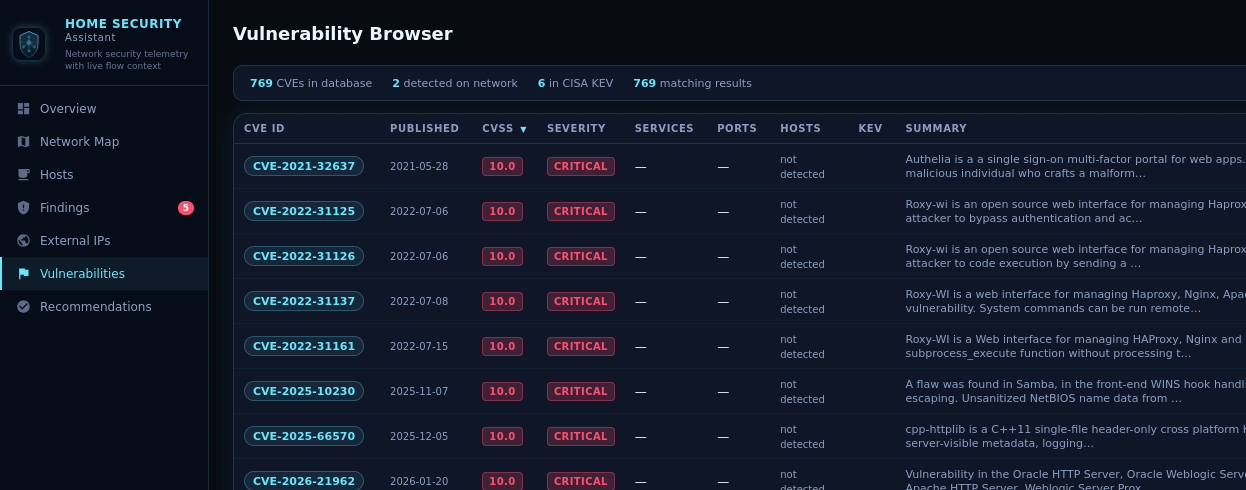

Schwachstellenerkennung

Entdecken Sie proaktiv bekannte Schwachstellen in Ihrem Netzwerk, bevor Angreifer es tun.

Home Security Assistant fragt die NIST National Vulnerability Database (NVD) ab und gleicht Ergebnisse

mit dem CISA-Katalog bekannter ausgenutzter Schwachstellen ab.

- NVD-Anreicherung — präzise CPE-Hersteller/Produkt-Filterung für über 20 Service-Mappings: SSH (OpenSSH, Dropbear), HTTP (Apache, nginx),

MySQL/MariaDB, FTP, SMTP, Redis, MongoDB, PostgreSQL, Samba, MQTT und mehr

- Service-bewusstes Vorladen — fragt NVD nur für tatsächlich in Ihrem Netzwerk erkannte Dienste ab

- HTTP-Technologie-Validierung — CVEs für Webanwendungen werden nur gemeldet, wenn die Technologie per HTTP-Fingerprinting bestätigt wurde,

wodurch falsch-positive Ergebnisse eliminiert werden

- CISA KEV-Markierungen — hebt CVEs hervor, die aktiv ausgenutzt werden

- Versionsbereich-Abgleich — prüft, ob Ihre exakt erkannte Version in einem verwundbaren Bereich liegt

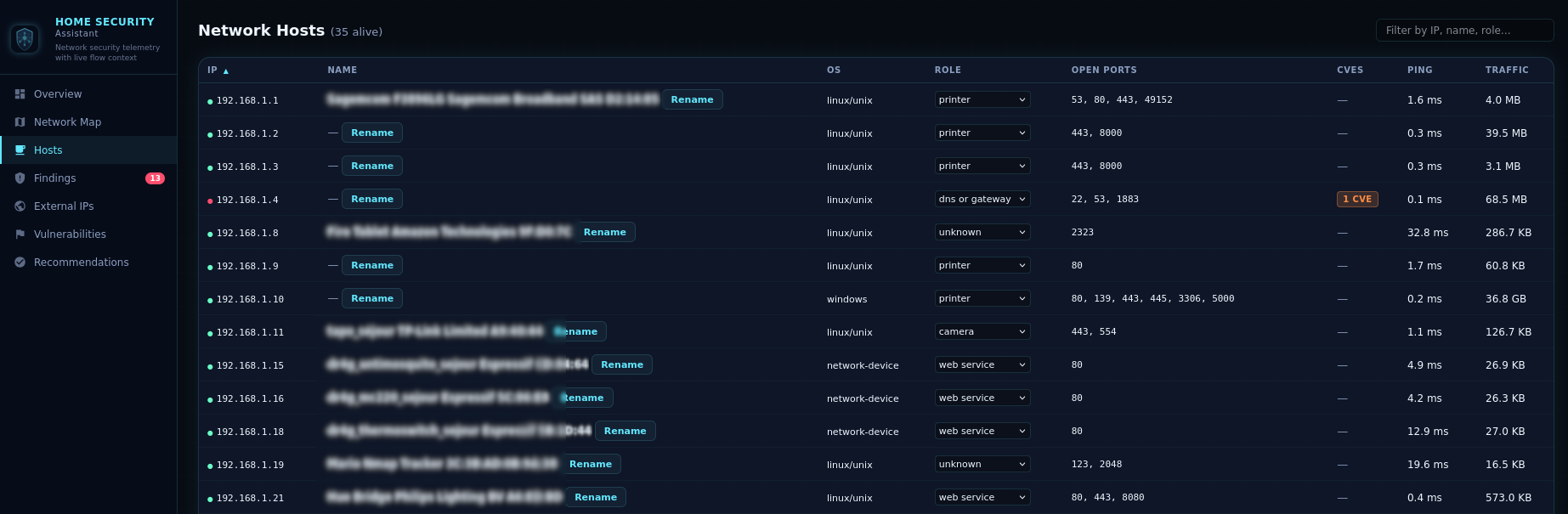

Geräte-Fingerprinting & Anreicherung

Jedes Gerät in Ihrem Netzwerk wird automatisch identifiziert und kategorisiert und bietet Ihnen ein vollständiges Inventar

Ihres vernetzten Zuhauses.

- Erkennt Geräterollen: Gateway, Kamera, IoT, unbekannt usw.

- Bearbeitbare Rollen — korrigieren Sie jede automatisch erkannte Rolle per Dropdown; Änderungen bleiben nach Neustart erhalten

- Reichert Geräteidentitäten aus Home Assistant

device_tracker-Entitäten an (IP, Name, Hostname, MAC)

- Markiert Geräte mit bekannten hohen/kritischen CVE-Schwachstellen als „gefährdet“

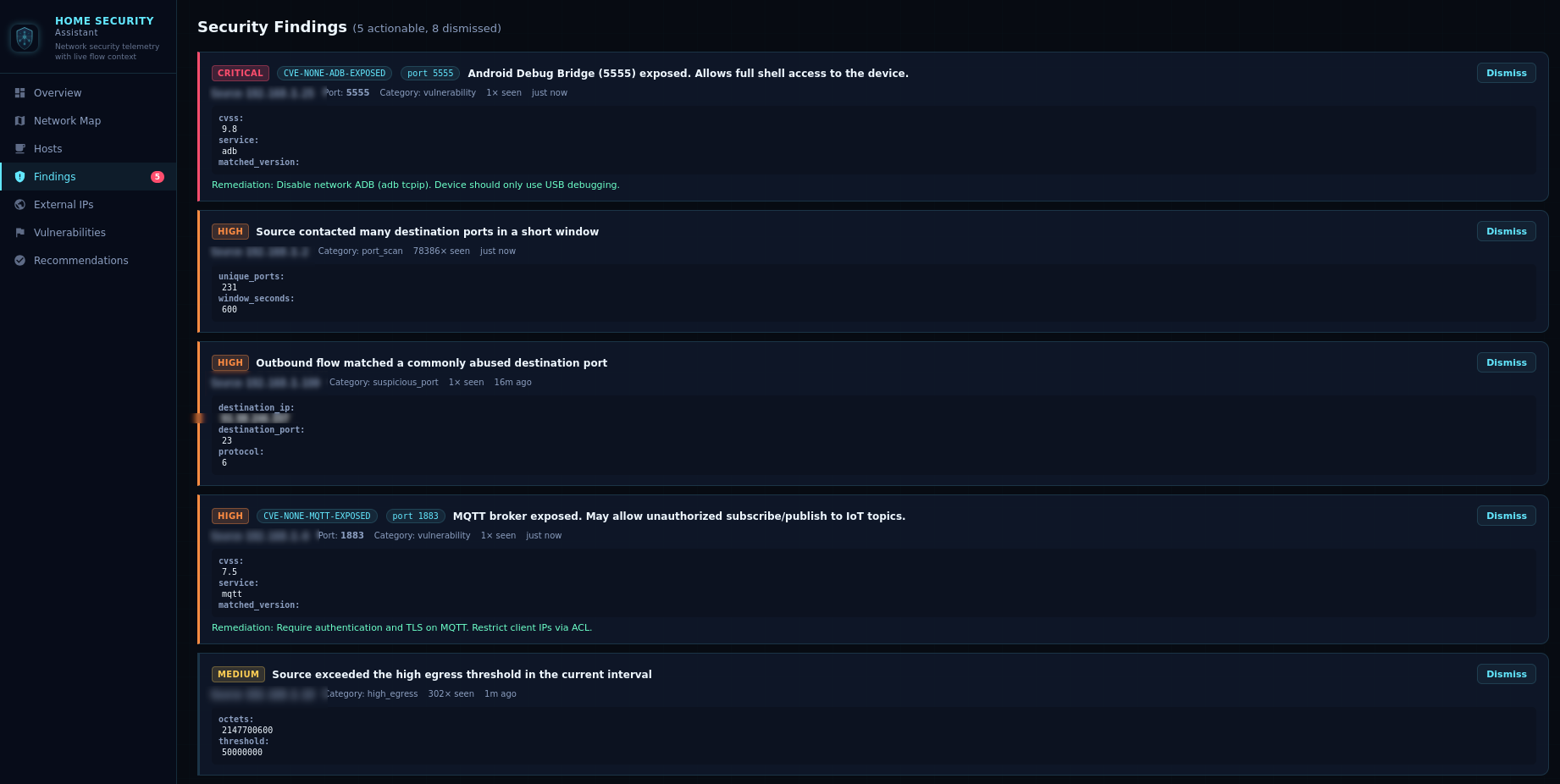

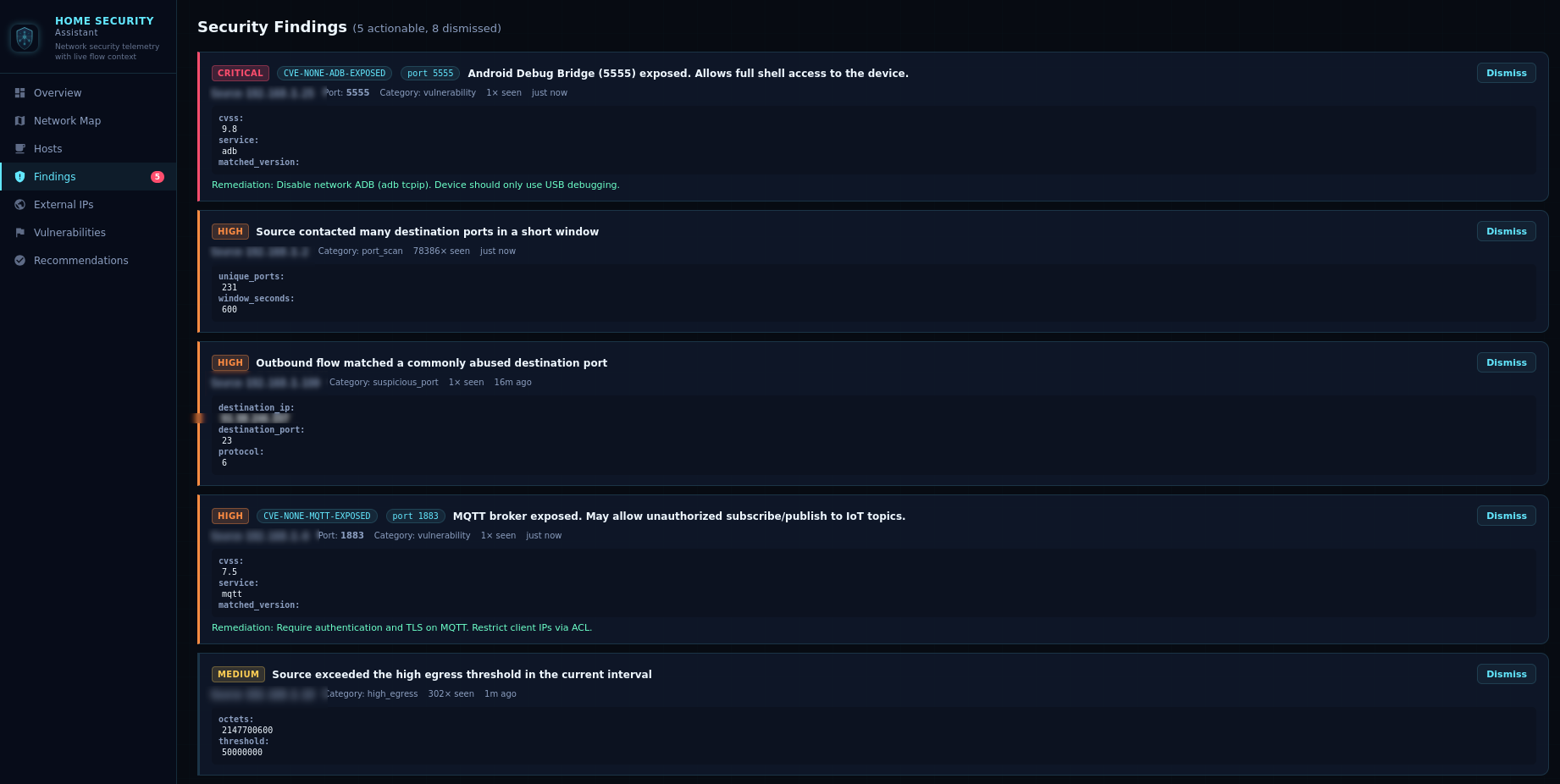

Sicherheitsbefunde

Kein Durchsuchen roher Protokolle mehr. Erhalten Sie klare, priorisierte Befunde mit Schweregrad-Bewertungen,

Quell-IPs, Kategorien und Vorkommenszählern.

- Kategorien: verdächtige Ports, Port-Scanning, hoher Ausgangsverkehr, Schwachstellen

- Verwerfbare Befunde — behobene Probleme aus der Oberfläche entfernen

- Härtungsempfehlungen basierend auf beobachtetem Verhalten und Telemetrielücken

DNS-Proxy

Der integrierte DNS-Proxy-Schutz erlaubt Home Security Assistant, DNS-Verkehr zu prüfen und bösartige Domains in Echtzeit zu blockieren.

- Fängt DNS-Anfragen auf einem konfigurierbaren lokalen Port ab und leitet erlaubte Anfragen an den Upstream-Resolver weiter

- Prüft angefragte Domains gegen geladene Threat-Intel-Feeds und blockiert bekannte bösartige Anfragen

- Kategorie-basiertes Blockieren — optionales Sperren ganzer Kategorien wie

malware, phishing und ads

- DNS-Overrides — statische Regeln

domain=ip für lokales Split-DNS und feste Host-Zuordnungen

- Führt ein rollierendes DNS-Log und erzeugt für blockierte Anfragen ein Home Assistant Event

homesec_malicious_dns

Sidebar-Dashboard

Eine dedizierte Multi-View-Single-Page-Anwendung, direkt in der Home Assistant Sidebar registriert.

Automatische Aktualisierung alle 30 Sekunden mit Live-Updates.

| Ansicht |

Beschreibung |

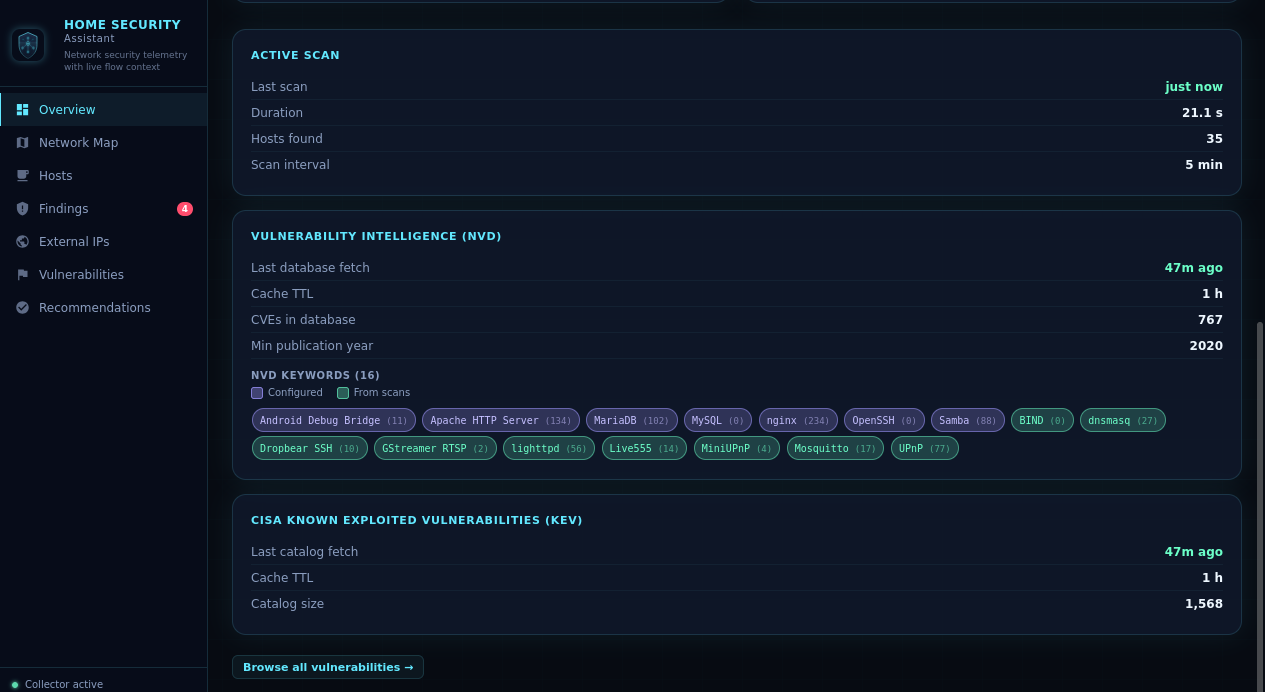

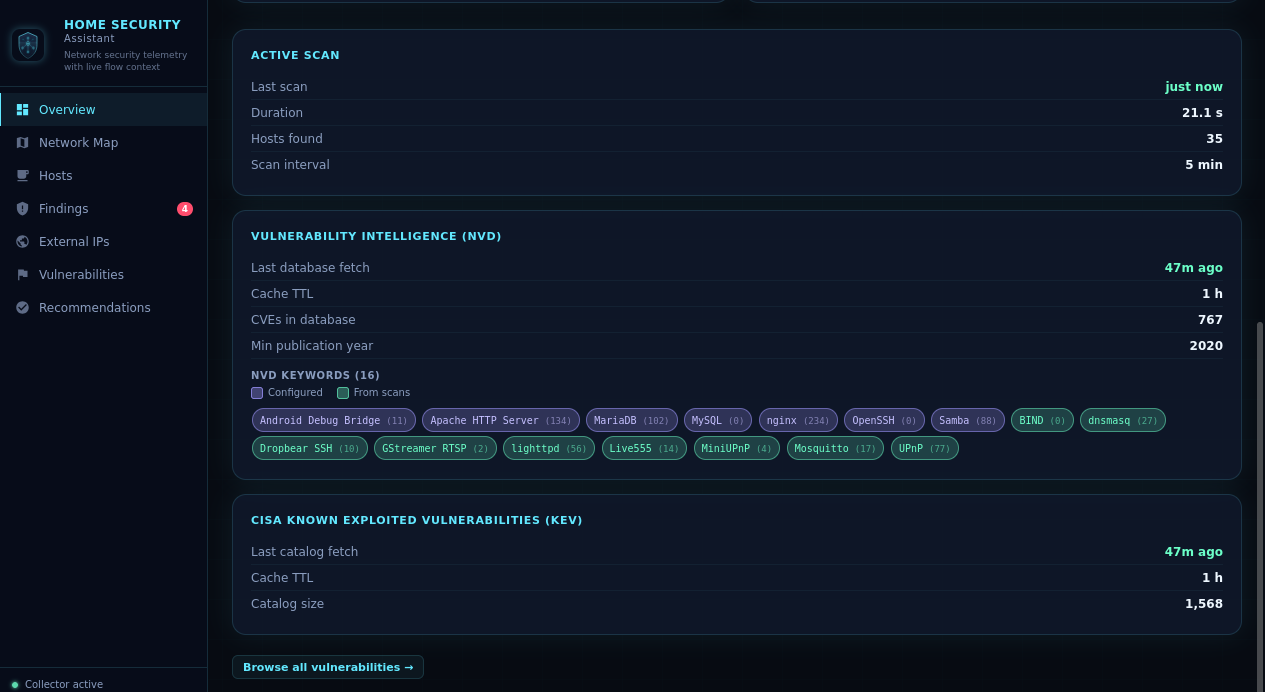

| Übersicht |

Zusammenfassende Statistiken, Active-Scan-Karte, NetFlow-Listener-Status, aktuelle Warnungen, DNS-Proxy-Status und NVD-Keyword-Chips farbcodiert nach Quelle |

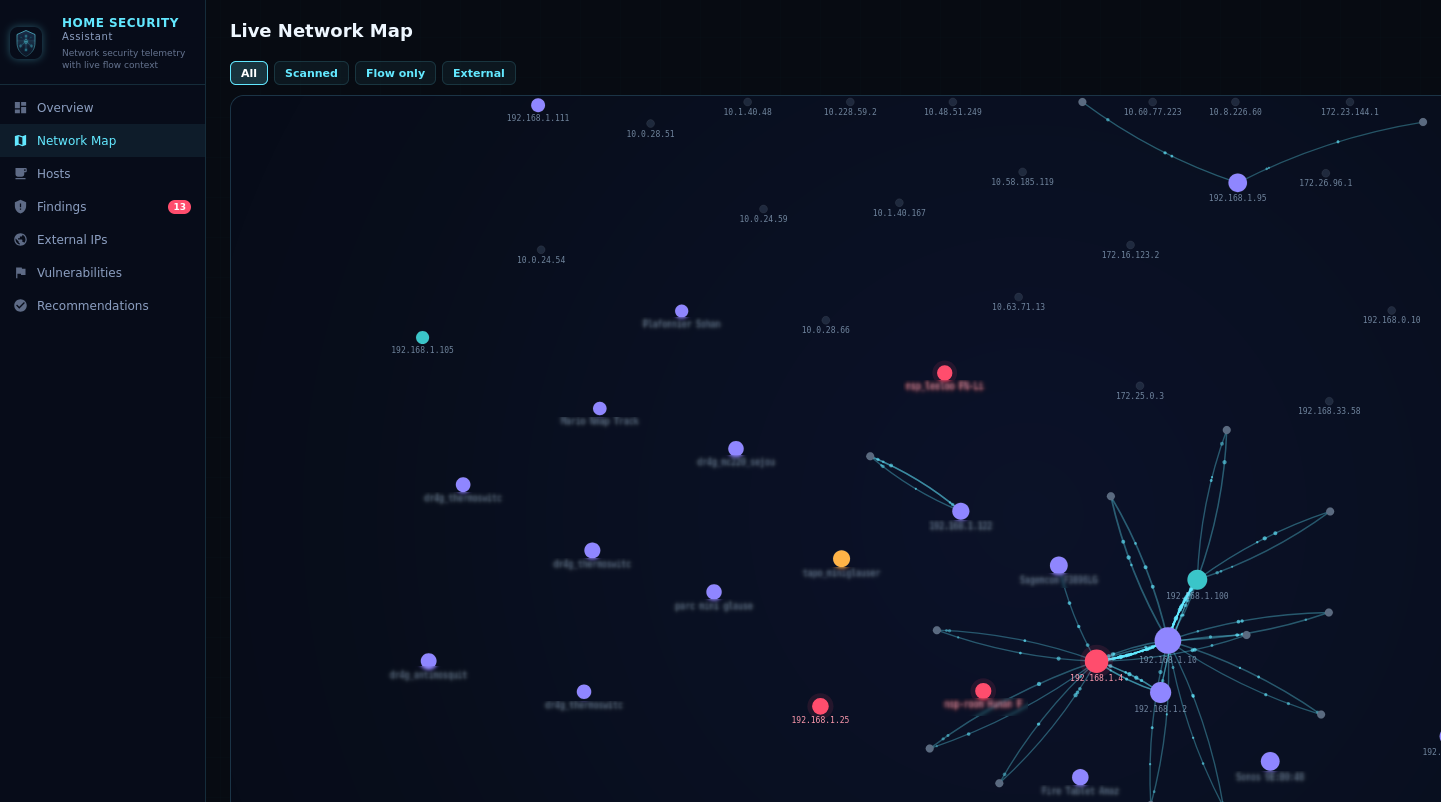

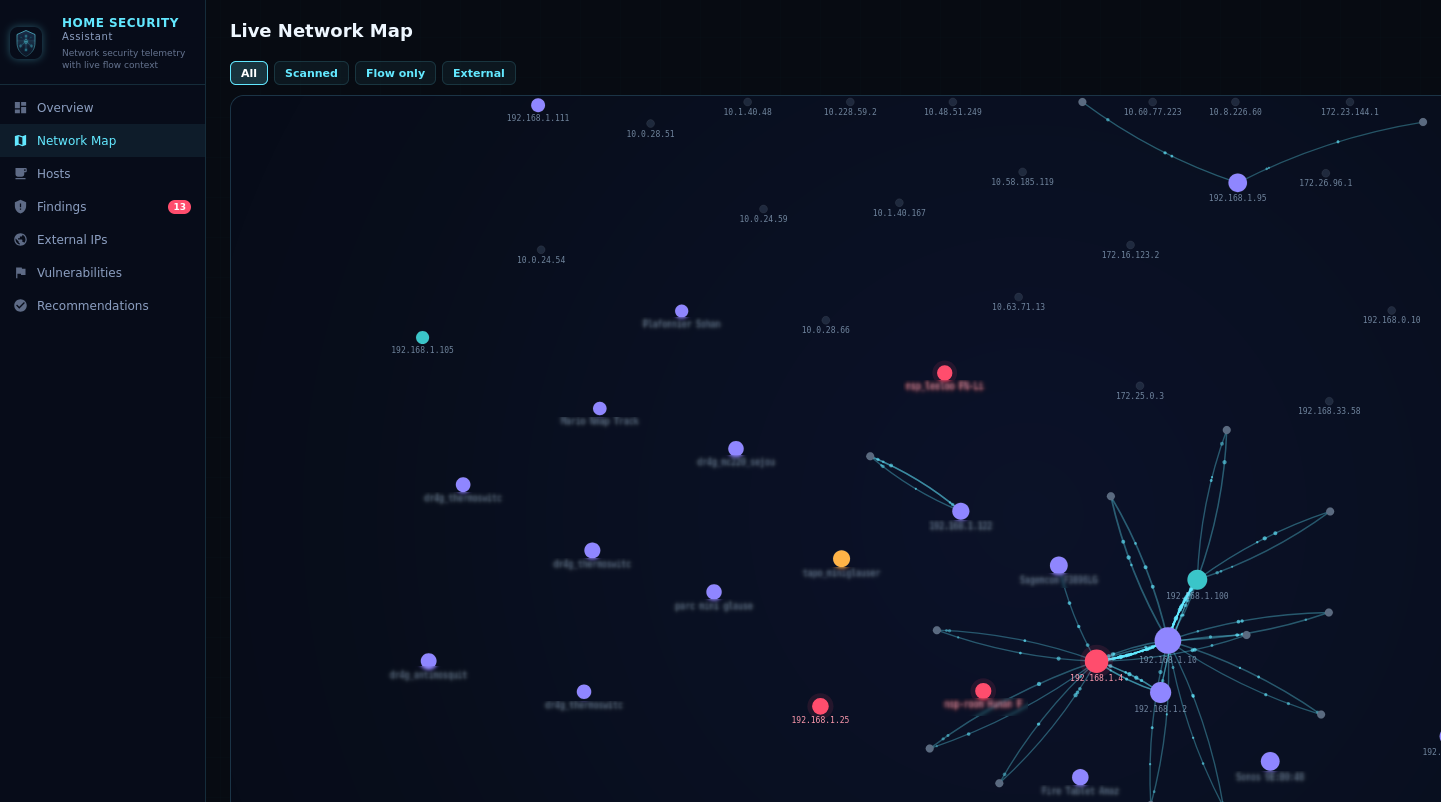

| Netzwerkkarte |

Live-Force-Directed-Graph mit Zoom/Pan, zeigt gescannte Hosts, Flow-aktive Hosts, gefährdete Geräte, Gateways und Top-externe Peers |

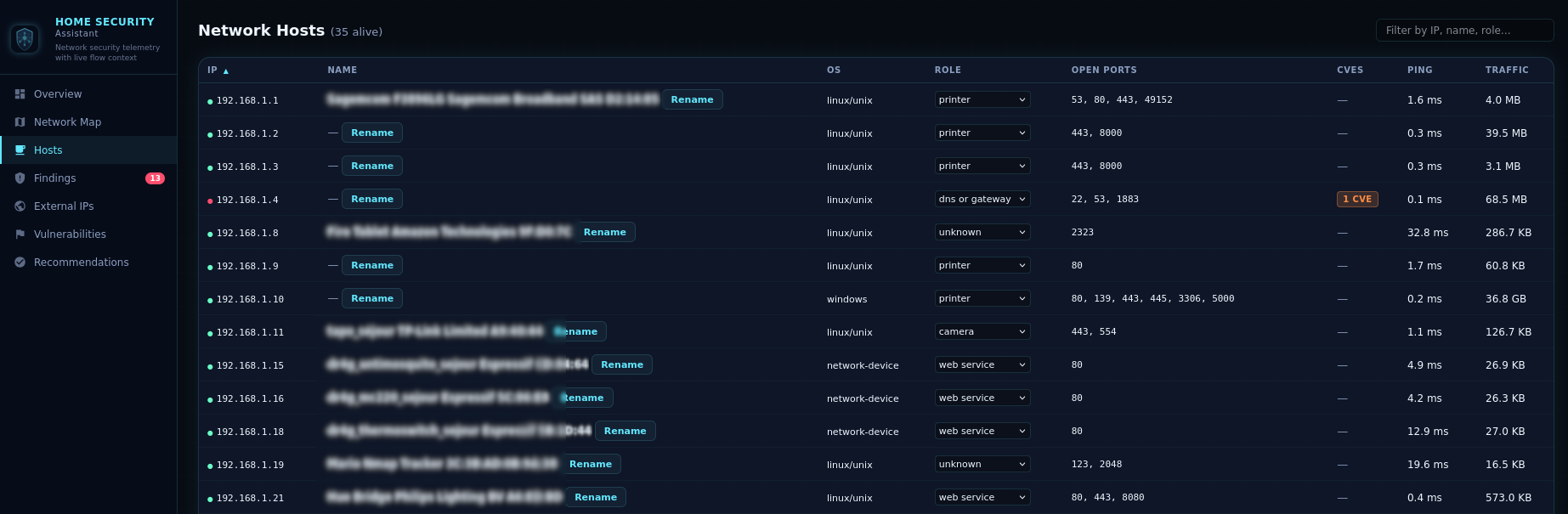

| Hosts |

Durchsuchbares Geräteinventar mit erkannten Rollen, Scan-Ergebnissen und Tracker-angereicherten Namen |

| Befunde |

Umsetzbare Sicherheitsbefunde mit Verwerfen-Buttons, CVE-Details und Behebungshinweisen |

| Externe IPs |

Angereicherte externe IP-Tabelle mit Bedrohungsbewertungen, VirusTotal-Treffern, AbuseIPDB-Scores und On-Demand-Abfrage |

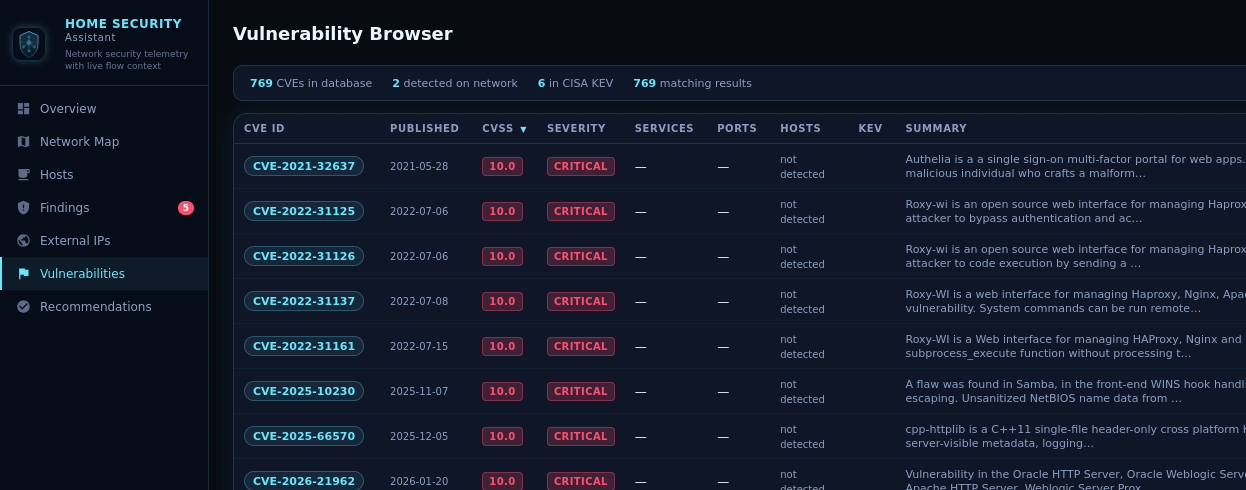

| Schwachstellen |

Sortierbarer CVE-Browser mit CVSS-Scores, Schweregrad, CISA KEV-Markierungen, Netzwerk-Trefferindikatoren und Detail-Modal mit vollständiger Beschreibung und CPE-Kriterien |

| Statistiken |

Top externe IP-Talker und Länder plus Anreicherungsbudget, Anbieterplan-Erkennung und Sichtbarkeit von API-Fehlern |

| DNS-Anfragen |

Paginierte DNS-Logs mit Domain/Client-Filtern, Urteil/Kategorie-Filtern, nur-maliziös-Modus und Diagramm nach blockierter Kategorie |

| Empfehlungen |

Priorisierte Härtungsvorschläge basierend auf dem aktuellen Netzwerkzustand |

Schnellinstallation

Der Einstieg mit Home Security Assistant dauert nur wenige Minuten.

Installation über HACS (empfohlen)

- Öffnen Sie in Home Assistant HACS → Integrationen → Custom Repositories.

- Fügen Sie

https://github.com/domo-monster/HomeSecurityAssistant als benutzerdefiniertes Integrations-Repository hinzu.

- Suchen Sie in HACS nach Home Security Assistant und klicken Sie auf Install.

- Starten Sie Home Assistant neu.

- Gehen Sie zu Einstellungen → Geräte & Dienste → Integration hinzufügen und suchen Sie nach „Home Security Assistant“.

- Konfigurieren Sie die Bind-Adresse, den UDP-Port, interne Netzwerk-CIDRs, Scanner-Einstellungen und optionale API-Schlüssel.

- Richten Sie Ihren Router oder Flow-Exporter auf den Home Assistant-Host und den konfigurierten Port.

Manuelle Installation

- Kopieren Sie das Verzeichnis

custom_components/homesec in Ihren Home Assistant custom_components/-Ordner.

- Starten Sie Home Assistant neu und fügen Sie die Integration unter Einstellungen → Geräte & Dienste hinzu.

- Konfigurieren Sie die Bind-Adresse, den UDP-Port, interne Netzwerk-CIDRs, Scanner-Einstellungen und optionale API-Schlüssel.

- Richten Sie Ihren Router oder Flow-Exporter auf den Home Assistant-Host und den konfigurierten Port.

Die Device-Tracker-Anreicherung erfolgt automatisch — wenn Sie Router- oder Präsenz-Integrationen haben, die

device_tracker-Entitäten erstellen, nutzt Home Security Assistant deren Namen, Hostnamen und MAC-Adressen.

Empfohlene Exporter

- OpenWrt mit

softflowd

- OPNsense / pfSense NetFlow- oder IPFIX-Export

- UniFi-Gateway-Flow-Export

- MikroTik Traffic Flow

Konfigurationsoptionen

Alle Optionen können nach der Einrichtung über Konfigurieren auf der Integrationskarte geändert werden. Änderungen lösen ein automatisches Neuladen aus.

Grundeinstellungen

| Option |

Standard |

Beschreibung |

| Bind-Adresse |

0.0.0.0 |

UDP-Empfangsadresse |

| Bind-Port |

2055 |

UDP-Empfangsport |

| Interne Netzwerke |

192.168.0.0/16, 10.0.0.0/8, 172.16.0.0/12, fd00::/8, fe80::/10 |

Kommagetrennte CIDRs |

| Sidebar-Panel aktivieren |

true |

Das Web-UI-Panel registrieren |

Aktiver Scanner

| Option |

Standard |

Beschreibung |

| Aktiven Scanner aktivieren |

true |

Ping + Port-Scan interner Hosts |

| Scan-Intervall |

3000 s |

Sekunden zwischen aktiven Scans |

| Scan-Ausnahmen |

leer |

Kommagetrennte IPs, die beim Scannen übersprungen werden |

| Scan-Ports |

47 Standard-Ports |

Kommagetrennte Ports oder Bereiche zum Prüfen |

Bedrohungsintelligenz & Anreicherung

| Option |

Standard |

Beschreibung |

| Externe IP-Aufbewahrung (sauber) |

5 h |

Wie lange saubere externe IPs aufbewahrt werden (0 = unbegrenzt) |

| Aufbewahrung verdächtiger IPs |

48 h |

Wie lange externe IPs mit Einstufung „verdächtig“ aufbewahrt werden |

| Aufbewahrung bösartiger IPs |

168 h |

Wie lange externe IPs mit Einstufung „bösartig“ aufbewahrt werden |

| Reverse-DNS aktivieren |

true |

Hostnamen externer IPs auflösen |

| Blacklist-URLs |

abuse.ch-Feeds |

Kommagetrennte URLs für Bedrohungsintelligenz-Feeds |

| VirusTotal API-Schlüssel |

leer |

Optional, aktiviert VT-Abfragen |

| AbuseIPDB API-Schlüssel |

leer |

Optional, aktiviert Missbrauchsbewertungen |

| Anreicherungs-Cache-TTL |

1440 min |

Minuten bis zur erneuten Abfrage der Anbieter |

| AbuseIPDB-Schwelle vor VirusTotal-Abfrage |

30 |

VirusTotal wird nur abgefragt, wenn AbuseIPDB diesen Confidence-Wert erreicht |

| VirusTotal Tagesbudget |

500 |

Maximale VirusTotal-Abfragen pro Tag |

| AbuseIPDB Tagesbudget |

1000 |

Maximale AbuseIPDB-Abfragen pro Tag |

Schwachstellen-Datenbank (NVD)

| Option |

Standard |

Beschreibung |

| NVD-Cache-TTL |

12 h |

Stunden bis zum erneuten Abruf der CVE-Daten |

| NVD minimales CVE-Jahr |

2020 |

Ältestes CVE-Jahr zum Einbeziehen (0 = alle Jahre) |

| NVD-Suchschlüsselwörter |

16 Standard |

Produktnamen für NVD-Abfragen (z.B. OpenSSH, nginx, WordPress) |

DNS-Proxy

| Option |

Standard |

Beschreibung |

| DNS-Proxy aktivieren |

false |

Einen lokalen DNS-Proxy starten, der Anfragen gegen Threat-Intel-Blacklists filtert |

| DNS-Proxy-Port |

53 |

UDP-Port, auf dem der DNS-Proxy lauscht |

| DNS-Proxy-Upstream |

1.1.1.1 |

Upstream-Resolver für nicht blockierte Anfragen |

| DNS-Proxy Quellfilter |

leer |

Blockierung auf bestimmte Feed-Quellen begrenzen (leer = alle) |

| DNS blockierte Kategorien |

leer |

Kommagetrennte Feed-Kategorien zum Sperren (z.B. malware, phishing, ads) |

| DNS-Overrides |

leer |

Statische Regeln domain=ip (eine pro Zeile oder kommagetrennt) |

| DNS-Log-Aufbewahrung |

24 h |

Stunden zur Aufbewahrung von DNS-Logeinträgen (0 = alles behalten) |